Como hackear conta do Gmail

O Gmail é a principal conta de serviço de e-mail gratuito do Google. As contas do Gmail são usadas por uma porcentagem significativa de pessoas em todo o mundo para serviços de e-mail, sendo a extensão @gmail.com um requisito obrigatório para acessar serviços que exigem uma conta do Google. A maioria das pessoas protege seus dispositivos usando uma conta Gmail do Google, tornando-os vulneráveis a hackers. Quando você usa sua conta do Google como backup principal para proteger sua conta, os hackers podem tentar invadir sua conta do Gmail para acessar os dados armazenados em seu dispositivo. Este artigo analisa e orienta você sobre por que as pessoas invadem contas do Gmail, como invadir uma conta do Gmail, como verificar se seu Gmail foi invadido, como impedir que sua conta do Gmail seja invadida e como recuperar uma conta invadida do Gmail.

Parte 1. Por que hackear contas do Gmail

As pessoas invadem contas do Gmail para roubar uma identidade. Uma pessoa pode invadir sua conta do Gmail para testar a segurança do serviço de conta do Google. Os hackers podem executar um hack de senha do Gmail para redefinir sua conta para acessar seus e-mails se eles contiverem dados de seu interesse. As pessoas propensas a esse hacking incluem profissionais, funcionários do governo ou agentes de interesse importante. Concorrentes ou inimigos políticos podem direcionar os dados que trocam em e-mails por meio de contas do Gmail. Alguns hackers podem invadir contas do Gmail porque gostam da emoção de assumir o controle da conta de alguém.

Parte 2. Como hackear o Gmail

Sua conta do Google pode ser invadida usando aplicativos espiões, gerenciador de senhas do navegador, redefinição de senha não segura, por meio de software de hacking, por hackers profissionais e usando ataques de phishing e engenharia social.

1. Usando o aplicativo espião sem senha

Seja você um hacker profissional ou apenas uma pessoa sem habilidades em hacking, você pode hackear uma conta do Gmail sem uma senha usando um aplicativo espião. SpyX é o aplicativo espião mais poderoso que você pode usar para hackear uma conta do Gmail. O SpyX pode hackear todas as informações de um dispositivo, não apenas uma conta do Gmail. O aplicativo requer acesso único ao dispositivo da pessoa alvo para instalação. Depois disso, você não precisa mais acessar o dispositivo para hackear ou espionar. O aplicativo é invisível, o que significa que não pode ser detectado no dispositivo de destino. Ele opera em segundo plano para gravar e enviar relatórios para seu painel de controle remoto. Sem detecção, você pode excluir ou enviar e-mails no dispositivo de destino de seu painel de controle remoto.

Você pode obter o SpyX visitando spyx.com e selecionando a opção 'Try Now'. Cadastre-se e cadastre sua conta. Escolha um plano e você receberá um e-mail com os procedimentos de instalação. Instale o aplicativo SpyX no dispositivo da pessoa alvo e configure-o usando os procedimentos fornecidos. Faça login na sua conta do painel de controle do mSpy para executar remotamente qualquer ação que desejar na conta do Gmail da pessoa-alvo. Os principais recursos do mSpy relacionados à invasão de uma conta do Gmail incluem os recursos de monitoramento, captura de tela e keylogger .

Recurso de monitoramento

Usando o SpyX, você pode monitorar a atividade telefônica de uma pessoa alvo, incluindo todos os e-mails enviados e recebidos. Depois de configurar o mSpy no dispositivo do alvo, faça login no painel de controle remoto e monitore seus e-mails sem acessar fisicamente o dispositivo.

Recurso de captura de tela

O SpyX faz capturas de tela da atividade do telefone e atualiza você a cada 5 minutos, transmitindo um relatório de dados gravados para o painel do painel de controle. Os dados gravados incluem a visualização de todas as atividades de e-mail, chamadas, mensagens, histórico do navegador, localização, mensageiro de mídia social e arquivos multimídia.

Recurso de keylogger

O recurso keylogger do SpyX registra todas as guias do teclado em um dispositivo de destino. Quando uma pessoa faz login em sua conta do Gmail digitando sua senha, o aplicativo pode traduzir as teclas registradas em uma senha.

2. Usando o Gerenciador de Senhas do Navegador

O gerenciador do navegador registra todas as senhas quando você as salva automaticamente. Você pode acessar as senhas de uma pessoa alvo ao acessar fisicamente seu dispositivo. No navegador do dispositivo da pessoa-alvo, clique nos três pontos no canto superior direito. Selecione configurações e aba em senhas e role para ver todas as senhas salvas automaticamente. Clique na sua conta de destino e a senha dessa conta será exibida. Se a senha não estiver bloqueada, selecione o ícone de olho para exibir a senha.

3. Usando o método de redefinição de senha

O método de senha pode alterar a senha da pessoa de destino se ela não tiver definido a recuperação para confirmar o método. Se eles tiverem definido um método de recuperação como uma mensagem de texto ou outro e-mail e você tiver acesso a eles, poderá redefinir a senha obtendo o código de confirmação de redefinição. Exclua o código de confirmação para evitar que eles saibam sobre a redefinição.

4. Usando software de hacking e gerador de chaves seriais

O software de hacking é um software para download com uma interface de usuário suave para hackear IDs do Gmail. Depois de baixar o software de hacking, você segue as instruções na tela para obter a senha da pessoa alvo. Esses aplicativos estão disponíveis para dispositivos Android e iOS. Para hackear a senha de uma conta do Gmail com o gerador de chaves seriais, visite o site e insira a conta do Gmail da pessoa alvo. Selecione 'Concordo' e continue. O serviço da web executará um hack de senha do Gmail e exibirá a senha imediatamente.

5. Por meio de hackers profissionais

Hackers profissionais entendem os processos técnicos e truques para obter uma senha do Gmail ilegalmente. Em vez de lutar, você pode pagar a um hacker profissional para obter a senha desejada.

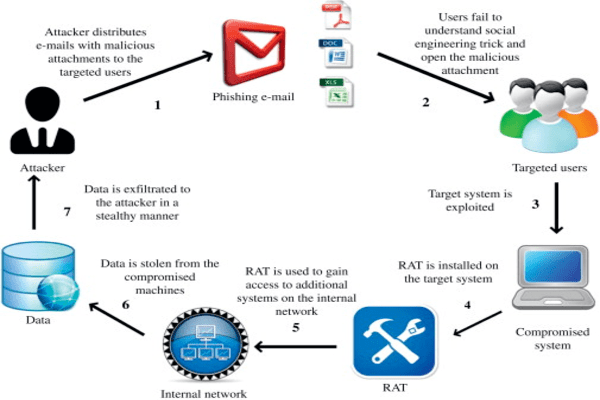

6. Usando ataques de phishing e engenharia social

Phishing é um método técnico de hacking que duplica um endereço de e-mail e usa um link de página de destino para adquirir os dados desejados, enganando a pessoa alvo para que digite sua senha. O link é enviado para a pessoa alvo solicitando que ela digite sua senha. O hacker então intercepta diretamente as informações da pessoa alvo. Após uma operação de phishing bem-sucedida, a pessoa alvo pode receber uma mensagem notificando que sua conta foi comprometida.

Parte 3. Como verificar se sua conta do Gmail foi invadida

A seguir estão os métodos para verificar se você foi hackeado.

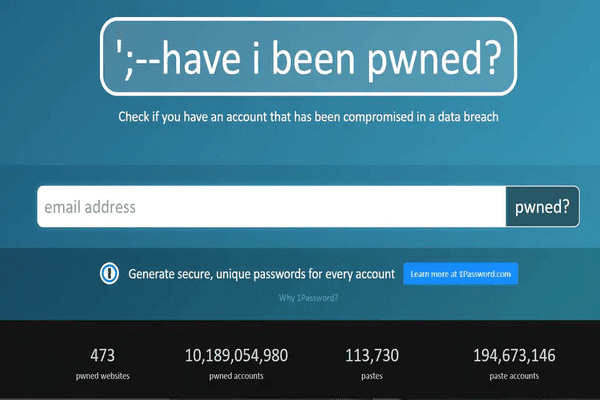

1. O site Have I Been Pwned

O site have I been Pwned permite que você verifique se sua conta do Gmail foi comprometida. Para fazer a verificação, visite o site Have I Been Pwned. Entre na sua conta do Gmail e selecione 'pwned?' ícone para verificar se sua conta do Google foi invadida.

2. Verifique se há atividades suspeitas na conta

Se você notar atividades suspeitas, como aplicativos ou sites novos e incomuns em seu telefone ou navegador, sua conta do Google foi invadida. Redefina a senha da sua conta do Gmail para proteger sua conta.

Parte 4. Como impedir que uma conta do Gmail seja invadida

1. Não clique em nenhum link suspeito

Os links suspeitos destinam-se a induzi-lo a uma armadilha de phishing. Sempre exclua todos os links suspeitos sem clicar neles.

2. Use um software antivírus

O software antivírus impede que terceiros e malware acessem seus dados. Existem antivírus gratuitos e pagos disponíveis para uso.

3. Não compartilhe seu dispositivo

Compartilhar seu dispositivo dá aos hackers a vantagem de acessar seus dados como senhas ou instalar software espião e hacker em seu dispositivo discretamente para permitir que eles invadam sua privacidade.

4. Escolha uma senha forte

O uso de uma senha forte mantém os hackers afastados, pois eles não podem adivinhar sua senha facilmente. Uma senha forte deve combinar letras, números e caracteres.

5. Não compartilhe informações confidenciais

Compartilhar informações confidenciais permite que os hackers executem hacks em senhas e obtenham acesso de terceiros para redefinir suas senhas.

6. Ative a autenticação de dois fatores

A autenticação de dois fatores significa que você não pode fazer login apenas digitando uma senha. Depois de inserir uma senha, você será solicitado a inserir um código enviado por meio do método de recuperação definido. O processo destina-se a manter os hackers afastados.

Parte 5. Como recuperar uma conta hackeada do Gmail

1. Use o e-mail ou número de telefone de recuperação

Se a sua conta do Gmail tiver um e-mail ou número de telefone de recuperação, clique no prompt 'Esqueci a senha'. Você receberá um código de acesso único, insira o código de acesso em sua conta do Gmail e defina uma nova senha.

2. Use a página de recuperação do Google

Para recuperar uma conta do Google invadida:

1. Visite a página de recuperação do Google e selecione a opção de recuperação de conta.

2. Responda a todas as perguntas necessárias para confirmar sua identidade em sua conta do Google.

3. Defina uma nova senha e proteja sua conta.

3. Crie uma nova conta do Gmail

Você pode excluir sua conta hackeada de todas as suas contas e protegê-las com uma nova conta. Certifique-se de proteger a nova conta do Google para evitar ser hackeado novamente.

Mais artigos como este

Pare de se preocupar

iniciando o Spyx

Pare de se preocupar iniciando o Spyx

service@spyx.com

Empresa

Quem somos

Contacte-nos

Conta

Criar uma conta

Conecte-se

Parceiros

Programa de Afiliados

Programa de Revenda

Isenção de responsabilidade

SOFTWARE DO SPYX DESTINADO APENAS PARA USO LEGAL. Você é obrigado a notificar os usuários do dispositivo que eles estão sendo monitorados. Não fazer isso provavelmente resultará em violação da lei aplicável ...

Copyright © 2023 SPYX. Todos os direitos reservados.

Isenção de responsabilidade: SOFTWARE DO SPYX DESTINADO APENAS PARA USO LEGAL. Você é obrigado a notificar os usuários do dispositivo que eles estão sendo monitorados. Não fazer isso provavelmente resultará em violação da lei aplicável ...

Copyright © 2023 SPYX. Todos os direitos reservados.